25 najbardziej znanych hakerów w historii

- 1124

- 115

- Bertrand Zawadzki

Jest Znani hakerzy którzy wyróżnili się swoją wiedzą, umiejętnościami i tym, co są w stanie osiągnąć pracę dla siebie. Rafael Gray, Chad Davis, Andrew Auernheimer i inni, o których wspomnimy w tym artykule.

Słowo haker jest angielski i pochodzi od czasownika do hacka, co oznacza cięcie. Musimy więc hakerowi to „noża”. To mówi nam raczej niewiele i nie służy nam w tym przypadku etymologii tego terminu, aby uzyskać precyzyjny pomysł.

Haker komputerowy to nie tylko pirat z sieci. Haker jest przede wszystkim ciekawą osobą, która dzięki swojej wiedzy na temat informatyki, albo profesjonalistom, udaje się uzyskać dostęp do chronionych witryn lub stron internetowych za pośrednictwem swojego komputera i trudnym dla śmiertelników.

Haker może zostać wprowadzony ze względną łatwością, na rachunkach bankowych tysięcy ludzi i uzyskiwać dostęp do bardzo soczystych informacji, które mogą zainteresować wiele firm.

Jednak nie wszyscy hakerzy wykorzystują swoje umiejętności do złych celów. Wielu broni organizacji publicznych lub prywatnych lub jest zaangażowanych w uprzywilejowane informacje.

Lista bardziej wpływowych hakerów

1- Rafael Gray

Ten chłopiec stał się miliarderem uzyskiwaniem komputerów komputerowych na całym świecie, uzyskując liczbę kart kredytowych wielu osób. Został nazywany „hakeriem Bill Gates”. To znaczy, dla wielu było to niekwestionowany numer jeden.

2- Chad Davis

Jego nazwa wojny to MindPhasr. Jest to jeden z najsłynniejszych cyberprzestępców XX wieku. To twórca „Global Hell” (Global Hell), rodzaju hakerów, który działał w Stanach Zjednoczonych i przyniósł główne firmy z Ameryki Północnej na ulicy goryczy.

Był odpowiedzialny za cały wandalizm, który doznał oficjalnej strony Białego Domu. Ataki zakończyły się słynną legendą: „Globalne piekło nigdy nie umrze”.

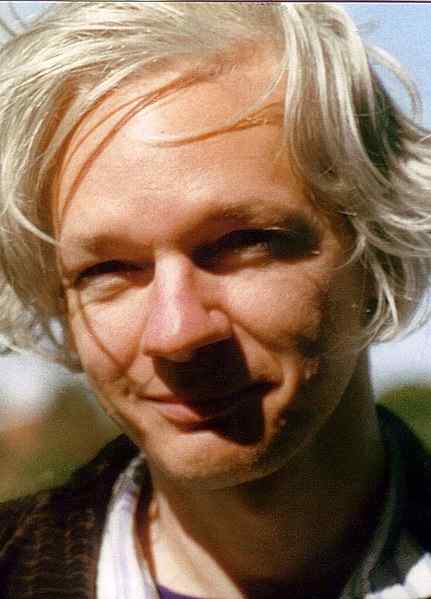

3- Julian Paul Assange

Źródło: Martina Haris/Julian Assange [domena publiczna]

Źródło: Martina Haris/Julian Assange [domena publiczna] Jest twórcą dobrze znanych WikiLeaks, strony poświęconej dużo emisji.

W okresie dojrzewania udało mu się już uzyskać dostęp i opublikować dokumenty „Wysokie sekret” armii Stanów Zjednoczonych. W wieku 16 lat prowadził już międzynarodową grupę hakerów i zhakował komputery pod pseudonimem Mendax.

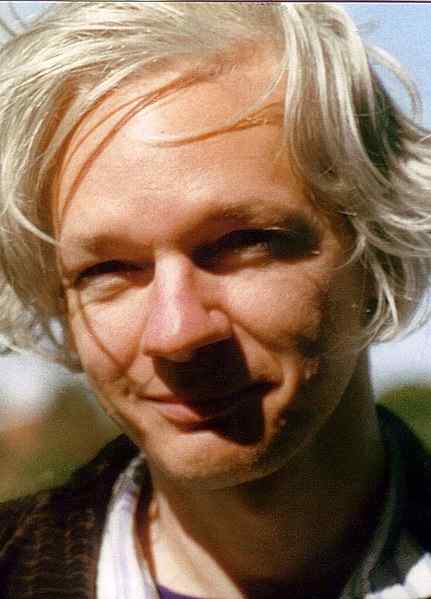

4- Andrew Auernheimer

Źródło: Weev w IN.Wikipedia [CC BY-SA 3.0 (https: // creativeCommons.Org/licencje/by-sa/3.0)]

Źródło: Weev w IN.Wikipedia [CC BY-SA 3.0 (https: // creativeCommons.Org/licencje/by-sa/3.0)] Sposób na włamanie się do tego chłopca jest również interesujący. Jest to troll internetowy, lepiej znany ze swojego pseudonimu: „Weev”.

Jest poświęcony pisaniu na forach i społecznościach internetowych, opiniach zapalających i prowokujących, używając wielu pseudonimów jednocześnie. Udało mu się przerwać stronę Amazon i był odpowiedzialny za hakowanie strony New York Times.

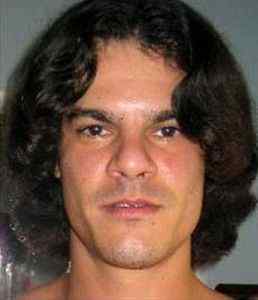

5- Rafael Núñez

Źródło: Assemblyunnaki [CC BY-SA 4.0 (https: // creativeCommons.Org/licencje/nabrzeże/4.0)]

Źródło: Assemblyunnaki [CC BY-SA 4.0 (https: // creativeCommons.Org/licencje/nabrzeże/4.0)] Członek słynnej grupy hakerskiej „World of Hell” (World of Hell), przeprowadził selektywne i głośne ataki na strony, które cierpiały z powodu złego bezpieczeństwa.

Núñez pojawia się w książce Dana Vartona (2002) zatytułowanej „The Hacker Newspapers: Teenage Hacker Confessions”. Teraz jest dobrze znanym wenezuelskim biznesmenem.

6- Kristina svechinskaya vladimirovna

Istnieją też panie w piractwie komputerowym. Ten młody rosyjski haker zdołał wejść przez trojan w największych bankach amerykańskich i brytyjskich. La Damisela udało się oszukiwać przez trojany około trzech miliardów dolarów.

Może ci służyć: Północna tarcza Santander: Historia i znaczenie7- Karl Koch

James Bond of Hackerism. Ten Niemiec stał się sławny w latach 80., kiedy był jeszcze Związek Radziecki, a zimna wojna była u szczytu.

Sprzedał zhakowane informacje z komputerów armii amerykańskiej do sowieckiego KGB. Był to jeden z niewielu hakerów, którzy aktywnie uczestniczą w sprawach szpiegowskich słynnej zimnej wojny.

8- Gary McKinnon

Źródło: W: Użytkownik: Wilsha [CC BY-SA 3.0 (http: // creativeCommons.Org/licencje/by-sa/3.0/]]

Źródło: W: Użytkownik: Wilsha [CC BY-SA 3.0 (http: // creativeCommons.Org/licencje/by-sa/3.0/]] Ten szkocki, administrator systemów, został aresztowany za hakowanie nie mniej niż 97 amerykańskich baz wojskowych. Można go było również łatwo wprowadzić do komputerów NASA.

Jego największy wyczyn został przeprowadzony w 2002 roku, kiedy w niesamowitym 24 -godzinnym okresie, w którym uzyskał dostęp, zhakował i upuszczył systemy 2000 komputerów armii amerykańskiej i ukradł tajne pliki i systemy uzbrojenia.

Ten ogromny atak spowodował niepełnosprawność znacznej sieci armii przez kilka dni.

9- Adrian Lamo

Źródło: Lamo-Mitnick-Poulen.PNG: Zdjęcie Matthew Griffiths; Prawa przydzielone do Adriana Lamo, następnie swobodnie uwalniając domenę publiczną według samego. Po raz pierwszy opublikowane przez Wired News w 2002 r., Bez przypisania praw. Żadne prawa zastrzeżone, ale PLE.Praca pochodna: Beao [domena publiczna]

Źródło: Lamo-Mitnick-Poulen.PNG: Zdjęcie Matthew Griffiths; Prawa przydzielone do Adriana Lamo, następnie swobodnie uwalniając domenę publiczną według samego. Po raz pierwszy opublikowane przez Wired News w 2002 r., Bez przypisania praw. Żadne prawa zastrzeżone, ale PLE.Praca pochodna: Beao [domena publiczna] Hakował strony New York Times, Yahoo i Microsoft. Po tym sukcesie otrzymał zlecenie wzmocnienia bezpieczeństwa komputerowego wielu stron dobrze znanych firm.

Wielu hakerów kończy pracuje, aby uniemożliwić innym hakerom robienie tego, co osiągnęli. Ryba gryząca ogon.

10- Robert Tappan Morris

Źródło: Trevor Blackwell [CC BY-SA 3.0 (https: // creativeCommons.Org/licencje/by-sa/3.0)]

Źródło: Trevor Blackwell [CC BY-SA 3.0 (https: // creativeCommons.Org/licencje/by-sa/3.0)] Inżynier komputerowy, który w 1988 roku wynalazł „robak” lub robak komputerowy. Ten robak jest rodzajem wirusa, ale w przeciwieństwie do nich rozprzestrzenia się bez pomocy osoby samej osoby.

Tappan był pierwszą osobą, która została aresztowana za naruszenie prawa o oszustwie i nadużyciu komputerów Stanów Zjednoczonych. Był profesorem inżynierii elektrycznej i komputerowej w prestiżowym Massachusetts Institute of Technology, kiedy został skazany na trzy lata więzienia przez American Cortes.

11- Kevin Poulen

Źródło: Klpoulen [CC BY-SA 3.0 (https: // creativeCommons.Org/licencje/by-sa/3.0)]

Źródło: Klpoulen [CC BY-SA 3.0 (https: // creativeCommons.Org/licencje/by-sa/3.0)] Haker Porsche 944! Ten człowiek, redaktor wiadomości w Wired.Com, zhakował wszystkie linie telefoniczne miasta Los Angeles, aby upewnić się, że jego połączenie będzie setną sekundą na liście połączeń ze stacją radiową.

Ta liczba dała prawo do przyjęcia grubej nagrody: Porsche 944 S2. Po opuszczeniu więzienia opuścił świat programowania i został dziennikarzem, aby uciec od działalności przestępczej swojej przeszłości jako pirat komputerowy.

12- Albert González

Źródło: u.S. Secret Service/US Attorney for New Jersey [domena publiczna]

Źródło: u.S. Secret Service/US Attorney for New Jersey [domena publiczna] Znany z tego, że jest umysłem organizacyjnym ogromnego oszustwa z kartami kredytowymi, Albert udało się skierować 170 milionów dolarów na swoje konto. To oszustwo uznano za jedno z największych w historii Stanów Zjednoczonych.

Użył SQL (struktura konsultacji) do kradzieży danych systemowych, z numerami kart i nazwy nagłówkowych, i uruchomił masywne ataki ARP (w języku hiszpańskim, protokół rozwiązywania adresów), który zasiał obszar fałszywych wiadomości w całym systemie w systemie.

13- George Hotz

Źródło: Steve Jennings/Getty Images [CC do 2.0 (https: // creativeCommons.Org/licencje/według/2.0)]

Źródło: Steve Jennings/Getty Images [CC do 2.0 (https: // creativeCommons.Org/licencje/według/2.0)] Student Centrum John Hopkins dla młodych utalentowanych programistów, George skoczył na sławę za swoje hakowanie iPhone'a, które pozwoliły być używane przez inne terminale bez połączenia z jakąkolwiek siecią.

Może ci służyć: instrumenty muzyczne Argentyny (lud i tubylczy)Ograniczenia iPada, iPada Toucha i Apple TV również mogą pominąć. Został także pozwany przez Sony za włamanie się do swojej słynnej stacji play.

14- Kevin Mitnick, wczesny

Źródło: Aeneas de Troya z Meksyku, Meksyk [CC do 2.0 (https: // creativeCommons.Org/licencje/według/2.0)]

Źródło: Aeneas de Troya z Meksyku, Meksyk [CC do 2.0 (https: // creativeCommons.Org/licencje/według/2.0)] Konsultant ds. Bezpieczeństwa komputerowego, Mitnick jest jednym z najlepszych hakerów XX wieku. Uczestniczył w różnych przestępstwach komputerowych przeciwko bezpieczeństwu komunikacji i stał się jednym z najbardziej poszukiwanych przestępców komputerowych przez władze USA.

W wieku dwunastu lat sprawił, że pinitos zmodyfikował na swoją korzyść kartę miejskich autobusów w Los Angeles. W Internecie krążą z twojej koszuli, w której legenda mówi: „Nie jestem hakerem, ale specjalistą ds. Bezpieczeństwa”.

15- Astra

Jego prawdziwe imię nigdy nie było znane. Wygląda na to, że był 58 -letnim matematykiem. Wszedł do bazy danych naddźwiękowego konstruktora samolotów myśliwskich i ukradł wszystkie dane nowej broni firmy Dassault Group dla tych i innych samolotów wojennych.

Informacje zainteresowane ludzi z całego świata. Z wszystkich części świata było około 250 nabywców: pobliski Wschód, Brazylia, Południowa Afryka, Francja, Niemcy, Włochy itp.

Cena każdego dokumentu wyniosła tysiąc dolarów. Z drugiej strony szkody, które oznaczało to dla firmy Dassault Group, przekracza 360 milionów dolarów.

16- Jonathan James

Źródło: Naranj8 [CC BY-SA 4.0 (https: // creativeCommons.Org/licencje/nabrzeże/4.0)]

Źródło: Naranj8 [CC BY-SA 4.0 (https: // creativeCommons.Org/licencje/nabrzeże/4.0)] Jego pseudonimem był „Com0rade”. Zmarł w ciągu 24 lat. W wieku piętnastu lat rozpoczął karierę hakerów, tworząc Bell South, Miami-Dade, NASA i bazę danych Ministerstwa Obrony Stanów Zjednoczonych.

James ukradł ponad milion i pół dolarów. Został skazany na 6 miesięcy aresztu domowego, a sędzia, dodatkowo zażądał napisania listu z przeprosinami zarówno NASA, jak i Ministerstwa Obrony Amerykańskiej.

Ponadto w 2007 roku, po wielkim oszustwie grupy Alberta González, policja wygłosiła w domu Jamesa. Zapewnił, że nie ma to nic wspólnego z tą materią.

Spanikował go, żeby go zamknąć, odnosząc go do tych zbrodni napadów w kartach, aw 2008.

Napisał list pożegnalny, w którym powiedział, że nie wierzy w system wymiaru sprawiedliwości i że jego list może zrobić wiele. List zakończył się, że stracił kontrolę nad sytuacją i że był to jedyny sposób na jej odzyskanie.

17- Vladimir Levin

Jego historia przypomina fabułę filmu szpiegowskiego „Casino Royal” Jamesa Bonda.

Obok swojego zespołu, na podłodze w Petersburgu (Rosja), Levin ukradł miliony rachunków na całym świecie, z Citybank Bank. Ale operacja nie została przeprowadzona online. Zrobił to przez słuchaczy telefonu.

Udało mu się przechwycić wiele rozmów klientów z bankiem, a zatem udało mu się poznać wszystkie niezbędne dane. W 1998 r. Sędzia orzekł, że Levin musi wrócić do banku kwotę dwustu czterdziestu tysięcy dolarów. Trzy lata były wśród barów. Od tego czasu nic o nim nie wiadomo.

Może ci służyć: danigrant18- Mathew Bivan i Richard Price

Ta brytyjska para miała rząd USA w Jaque w 1994 roku. Udało im się uzyskać dostęp i zaatakować system Pentagonu. Naśladowali sposób komunikowania się od amerykańskich agentów i wyciekli z ograniczonych informacji o bezpieczeństwie do koreańskich agentów.

W tym czasie mieli odpowiednio 21 i 16 lat. Początkowo Amerykanie nie wiedzieli, który kraj otrzymał informacje, jeśli Korea Północna lub Korea Południowa. Gdyby to była Korea Północna, ryzyko wojny światowej było prawdziwe.

Na szczęście dla świata podrobione raporty pojawiły się do południowokoreańskiej służby wywiadowczej. Rok później haker Dueto został wykryty i został aresztowany.

19- chen ing hou

Ten tajwański Chińczyk stworzył wirusa, który nadał nazwę swoich inicjałów: CIH. Chociaż później żałował i przeprosił świat za stworzenie tego niebezpiecznego wirusa, powiedział, że zrobił to, aby zdyskredytować wszystkie firmy, które produkowały antywirus dla komputerów, wzywając je z Bungles.

Chciałem dać im lekcję, własnymi słowami. Wirus ten był następnie znany jako wirus Chernóbyla, nawiązując do ukraińskiej rośliny jądrowej, która doznała tragicznego wypadku w 1986 roku.

Wirus był o wiele bardziej niebezpieczny 26 kwietnia, data wypadku Cernóbyla. Potem odkryto, że w rzeczywistości ta data była urodzinami przyjaciela Cheninga.

20-ehud Tenenbaum

Żydowski haker, który w wieku 19 lat skorzystał z sławy za prowadzenie grupy hakerów, którym udało się uszkodzić systemy komunikacyjne największych firm z Ameryki Północnej. Hakował systemy komputerowe Sił Powietrznych Stanów Zjednoczonych, NASA, amerykańskiej marynarki wojennej, Pentagonu, Kneset i MIT.

Hakował także komputery grup terrorystycznych na podstawie Palestyny i zniszczył strony organizacji Hamás.

21- Michael Calce

W 2000 r. Ten 15 -letni Kanadyjczyk pod pseudonimem „Mafiaboy” rozpoczął ataki na odmowę usług lub DDOS do Yahoo!, Amazón, eBay, kupuj.Com, CNN i Dell. To kosztuje ponad 7 milionów dolarów odszkodowania.

Po ataku został aresztowany i skazany na osiem miesięcy więzienia. Obecnie jest uważany za hakera białego kapelusza. Napisał kilka książek, które liczą swoją historię, aw 2017 roku zaprezentował swoją dokumentalną Rivolta.

22- Sven Jaschan

Niemiecki i student komputerowy, który w 2004 r. Rozpowszechniał robaki komputerowe Netsky i Sasser. Zostały stworzone, gdy miałem 16 lat, ale wydane dwa lata później.

Według firmy SOPOS wirusy te zarażały co najmniej 70% zespołów w pierwszych miesiącach 2004 r., Około 18 milionów komputerów. Został aresztowany i skazany na 3 lata więzienia z okresem próbnym i 30 godzin służby społecznej.

23- Stephen Gary „Steve” Woźniak

Źródło: Zdjęcie Alan Light [CC przez 2.0 (https: // creativeCommons.Org/licencje/według/2.0)]

Źródło: Zdjęcie Alan Light [CC przez 2.0 (https: // creativeCommons.Org/licencje/według/2.0)] Zanim był znany jako Co -Founder, rozważał hakera „białego kapelusza” podczas wyśmiewania się z systemu telefonicznego. Tworzę urządzenia, które pozwoliły na bezpłatne połączenia na duże odległości.

Nazywam urządzenia „Blue Box” lub „Blue Boxes”, wygrywając pseudonim Berkeley Blue przez społeczność „Philaking”.

24-David L. Kowal

Jest znany z tworzenia wirusa „Melissa”. Ten wirus komputerowy został rozpowszechniony w 1999 roku za pośrednictwem wiadomości e -mail, które obiecały zaoferować dostęp do 80 stron internetowych porno. Oryginalny plik został nazwany „Listą.Doc ”i zainfekowane dokumenty Microsoft Office.

David został aresztowany, uznany za winnego, skazany na 10 lat więzienia i musiał zapłacić grzywnę w wysokości 5000 dolarów. Jego wirusy spowodowały odszkodowanie ponad 70 milionów dolarów.

W 2001 roku współpracował z FBI, aby uchwycić holenderskiego hakera Jana de Wit, szukał wirusa Anny Kournikova.

25-loYD Blankenship

Źródło: Lblankenship; Granice mieszane przez Grawity (Log) [domena publiczna]

Źródło: Lblankenship; Granice mieszane przez Grawity (Log) [domena publiczna] Od 1970 roku Loyd przyczynił się i uczestniczył w społeczności hakerów, dało mu to tytuł „mentora”. Jest znany z pisania eseju „hakerów manifestów”.

Napisał ten esej po jego aresztowaniu; Służy jako przewodnik dla nowych hakerów i opisuje podstawy hakowania. Obecnie pracuje dla McAfee Computer Security Company.

- « Charakterystyka leucyny, struktura, funkcje, biosynteza

- Charakterystyka lizyny, struktura, funkcje, biosynteza »